Tội phạm mạng "dồn dập" tấn công người dùng qua App Store

Cập nhật lúc: 19/10/2015, 14:49

Cập nhật lúc: 19/10/2015, 14:49

Theo báo cáo mới đây từ đại diện hãng bảo mật của Nga Dr.Web tại Việt Nam, trong tháng 9/2015, một trong những vấn đề bảo mật di động đáng chú ý nhất liên quan đến việc phát hiện IPhoneOS.Trojan.XcodeGhost trong App Store - Kho ứng dụng vốn được xem là đáng tin cậy nhất trong các ứng dụng cho thiết bị iOS của Apple.

Cụ thể, tội phạm mạng đã tìm thấy một cách để vượt qua hệ thống bảo vệ của App Store bằng cách thay đổi một trong những công cụ phát triển chính thức của Apple được gọi là Xcode, và cung cấp bộ phần mềm giả mạo dưới dạng phần mềm hợp pháp.

Kết quả, các phiên bản sửa đổi nhiễm mã độc vào các ứng dụng đã ở giai đoạn hoàn thiện.

Điều này đã dẫn đến hệ quả là các trò chơi và những ứng dụng vô hại sẽ có khả năng lây nhiễm mã độc, đồng thời có thể qua mặt quá trình xem xét nghiêm ngặt của Apple để được chấp nhận cung cấp vào App Store.

Theo Dr.Web, bởi thực tế rằng các phần mềm giả mạo đã được trao đổi giữa các nhà phát triển của Trung Quốc nên đa số người dùng bị ảnh hưởng bởi các hoạt động của IPhoneOS.Trojan.XcodeGhost là chủ sở hữu các thiết bị iOS từ Trung Quốc.

Tuy nhiên, người sử dụng từ các khu vực khác có thể cũng trở thành nạn nhân chương trình độc hại này nếu họ tải về phiên bản bị lây nhiễm.

Cụ thể, khi một ứng dụng có nhúng IPhoneOS.Trojan.XcodeGhost được khởi động, Trojan bắt đầu thu thập thông tin về các thiết bị bị lây nhiễm (bao gồm loại thiết bị, tên model và UUID, ngôn ngữ hệ thống hiện tại và dữ liệu về các nhà điều hành mạng) gửi về máy chủ kiểm soát.

Tuy nhiên, mối đe dọa chính của IPhoneOS.Trojan.XcodeGhostlies là có thể hiển thị các hộp thoại giả để thực hiện các cuộc tấn công lừa đảo, tự động mở các liên kết của tội phạm mạng và thậm chí ăn cắp mật khẩu từ clipboard (bộ nhớ sao chép tạm) của người dùng các thiết bị.

Cùng với DrWeb, trong tháng 9/2015, hãng nghiên cứu FireEye cũng đã công bố số ứng dụng bị nhiễm XcodeGhost có thể đã vượt tới hơn 4.000 và đang có chiều hướng gia tăng, tiếp tục kết nối với máy chủ thông qua giao thức kết nối HTTP không được mã hoá.

Và cũng trong tháng 9, công ty bảo mật Palo Alto Networks đã lần đầu tiên tiết lộ về 39 ứng dụng nhiễm mã độc XcodeGhost trên kho ứng dụng App Store Trung Quốc.

Trojan nhắm vào tài khoản ngân hàng của người dùng

Ngoài ra, theo báo cáo của DR.Web, trong tháng 9 vừa qua, tội phạm mạng tăng cường nhắm mục tiêu vào chủ sở hữu của các thiết bị Android để ăn cắp tiền.

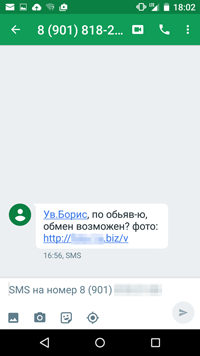

Theo đó, người dùng đặt quảng cáo trên một số tài nguyên Internet sẽ nhận được những tin nhắn spam nhằm mục đích để người dùng truy cập vào trang web để tìm hiểu thông tin.

Đáng chú ý là nhiều trường hợp các nạn nhân đã được chào mời bằng đúng tên của họ, khiến cho sự lừa đảo này dễ dàng chiếm được lòng tin nạn nhân.

Và nếu người dùng thực sự mở ra các liên kết từ một tin nhắn như vậy, Android.SmsBot.459.origin được thiết kế để ăn cắp tiền từ tài khoản ngân hàng của người sử dụng đã được tải về trên thiết bị di động.

14:50, 16/10/2015

08:20, 05/09/2015